Wenn man ein System schützen will, muss man seine Schwächen kennen. Und wer kennt die besser als derjenige, der sich unbemerkt Zugang verschafft? Deshalb werden IT-Studierende der FH JOANNEUM selbst zu Hackern und greifen Laborsysteme an.

Im Köpfchen des Feindes

Natanja C. Pascottini

Bis 2020 geht man davon aus, dass fünfzig Milliarden Geräte am Internet hängen werden. Waschmaschinen, Kühlschränke, Autos: Nach dem Prinzip „Smart Living“ wird im Internet of Things alles miteinander verbunden. Vorteile erwartet man sich davon viele, die Nachteile können – bei zu geringer oder falscher Absicherung – schwerwiegend sein.

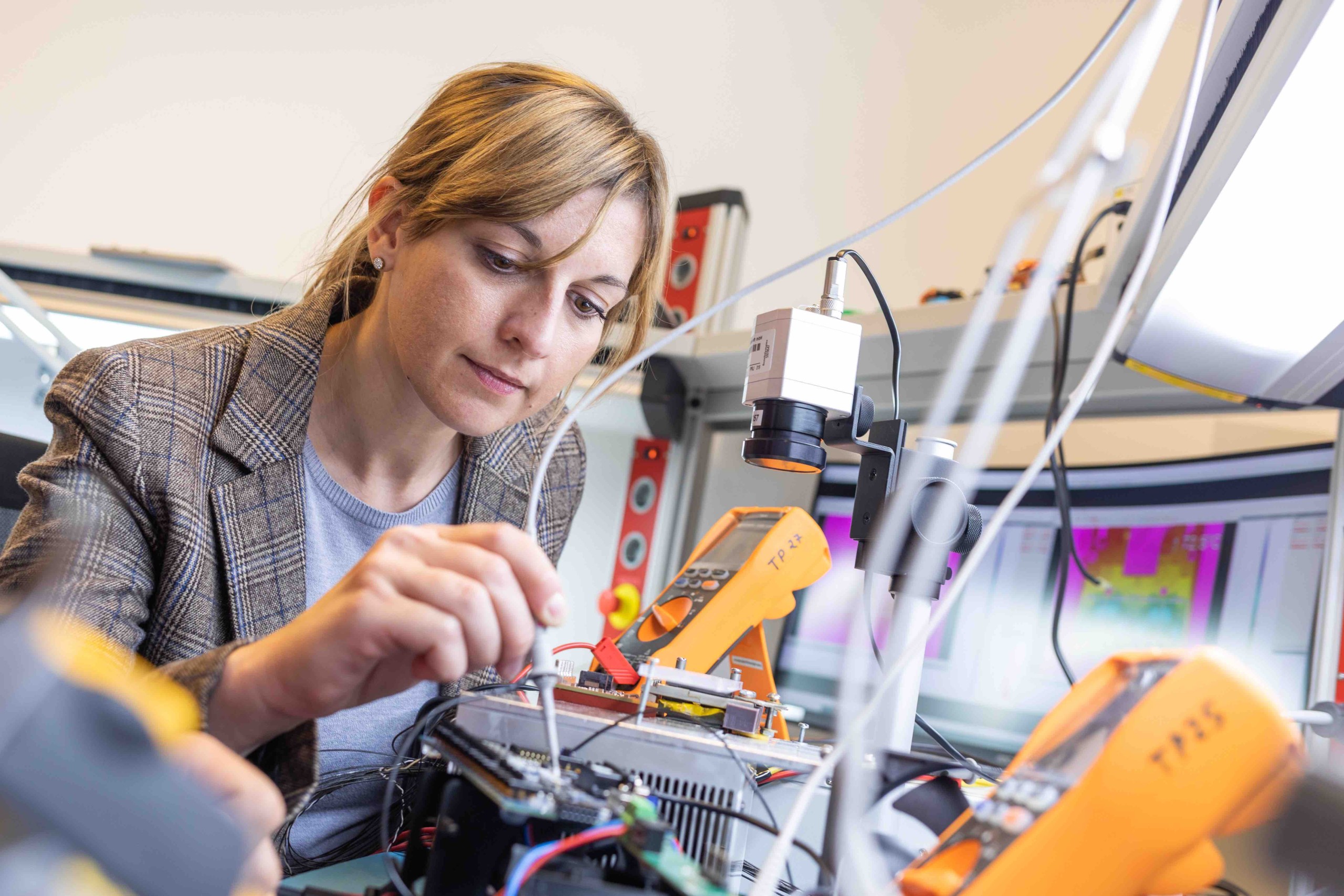

Umso wichtiger, dass es Expertinnen und Experten gibt, die sich genau mit der Materie auskennen, Sicherheitslücken ausfindig machen und diese schließen. Die FH JOANNEUM Kapfenberg bildet diese Expertinnen und Experten in den Studiengängen „Internettechnik“, „Software Design“ und „IT & Mobile Security“ aus. Teils auch unorthodox: In Lehrveranstaltungen und Projekten werden den Studierenden die Grundzüge des Hackens – also des unrechtmäßigen Einsteigens in Systeme – beigebracht.

„Wer hacken kann, schreibt seine eigene Software anders“, weiß Klaus Gebeshuber. Er ist Lehrender an der FH JOANNEUM und IT-Security Experte. Seinen Studierenden bringt er die Sichtweise von Hackern bei: Von deren Motivation, über die Zielauswahl und Informationsbeschaffung bis hin zum tatsächlichen Ausnutzen von Sicherheitslücken, um in ein System zu kommen. „Die kleinsten Programmierfehler können ein System unsicher machen. Um sich einzuhacken muss man nicht immer das Haupttor nehmen; es reicht ein Hintertürchen, wie eine schlecht gesicherte Webcam oder ein mit dem Netzwerk verbundenes Thermometer“, weiß Gebeshuber. Neben Sicherheitslücken in diversen Systemen ist die Verwendung von schlechten Passwörtern wie z.B. 12345, 123456, admin, Passw0rd oder Ähnliches immer noch eine der einfachsten Möglichkeiten in ein System einzudringen.

Die erworbenen Kenntnisse werden auch in Tools wie dem KMU Security Scan angewandt. Diese Sicherheitserstüberprüfung steht hier jedem kostenlos zur Verfügung, der für sein Klein- oder Mittelunternehmen eine einfache Erstüberprüfung seiner IT-Sicherheit durchführen möchte. Über eine Anfrage mittels Tablet oder Handy an einen speziellen Server der FH JOANNEUM ist es möglich, Schwachstellen im eigenen Unternehmensnetzwerk aufzudecken.

Reale Systeme werden in den Lehrveranstaltungen natürlich nicht angegriffen. Die Studierenden arbeiten mit Laborsystemen, die in Anlehnung an vorhandene Systeme nachgebaut wurden. Auch über die rechtlichen Konsequenzen des illegalen Hackens werden die Studierenden von einer Juristin gleich in der ersten Lehreinheit aufgeklärt.